Cyberattacken: neue Gefahren für IIoT und Smart Buildings

Studien und Umfragen nach steht die IT-Sicherheit im Internet der Dinge bei den meisten Unternehmen zwar hoch im Kurs – doch scheuen viele von denen dennoch davor zurück, auch in diese Sicherheit zu investieren. Die stetig zunehmende Anzahl an Cyberattacken belegt den Handlungsbedarf.

In der kommenden Woche, vom 01. bis zum 05. April, findet erneut die Hannover Messe Industrie statt, auf der zahlreiche Hersteller und Anbieter neue Innovationen und Produkte rund um die Industrie 4.0 präsentieren werden.

Kaspersky Lab auf der Hannover Messe Industrie

Doch auch Vertreter des renommierten Sicherheitsspezialisten Kaspersky Lab werden auf der Messe anzutreffen sein [Halle 12, Stand D45, (01)]. Mit Auszügen aus ihrem Kaspersky-Report für die zweite Jahreshälfte 2018 wollen sie erhöhte Aufmerksamkeit auf die größten Gefahrenquellen für industrielle Computer lenken – denn bislang sind durchschnittlich nur knapp die Hälfte aller bekannten Schwachstellen in industriellen und IioT/IoT Systemen auch gepatched.

Die größte Gefahr für diese Schwachstellen stellen demnach mit 26 Prozent das Internet, mit 8 Prozent die Wechseldatenträger und mit 5 Prozent eingehende Emails dar.

„Die meisten industriellen Computer werden nicht über einen zielgerichteten Angriff, sondern über weit verbreitete Malware infiziert – über Schädlinge, die versehentlich über das Internet, über Wechseldatenträger wie USB-Sticks oder auch E-Mails in industrielle Systeme gelangen. Die Tatsache, dass die Angriffe aufgrund fehlender Cybersicherheitshygiene der eigenen Mitarbeiter erfolgreich sind, zeigt, dass ein Großteil der Angriffe durch Schulung und Sensibilisierung der Belegschaft verhindert werden kann.“ – Kirill Kruglov (Kaspersky Lab ICS CERT)

Angriffspunkt Industrie 4.0

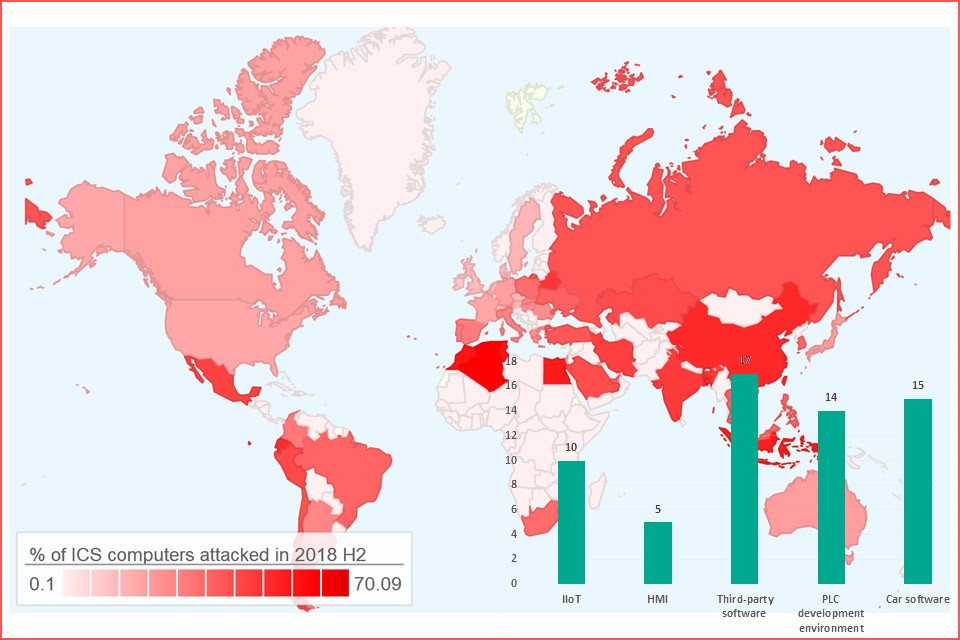

Die Experten von Kaspersky Lab untersuchten industrielle und IIoT/IoT-Systeme auf Schwachstellen. Im Jahr 2018 wurden 61 Schwachstellen gefunden, wovon nur 29 von den Herstellern auch beseitigt wurden. Diese fanden sich in Drittanbieter-Software (17), Fahrzeug-Software (15), PLC-Entwicklungsumgebungen (14), in IIoT (10) sowie in HMI (Human-Machine-Interface; 5).

Empfehlungen für mehr Sicherheit

Zahlreiche Maßnahmen für einen besseren Schutz vor Cyberattacken sind im industriellen IoT kostengünstig zu realisieren; erfordern höchstens etwas Arbeitszeit. Empfehlenswert:

- Betriebssysteme und Anwendungssoftware auf Systemen, die Teil des industriellen Netzwerks des Unternehmens sind, müssen – wie im klassischen Unternehmensnetzwerk auch – regelmäßig aktualisiert werden.

- Sicherheitsupdates für SPS-, RTU- und Netzwerkgeräte, die in ICS-Netzwerken verwendet werden, einspielen.

- Netzwerkverkehr auf Ports und Protokolle, die auf Edge-Routern und innerhalb der OT-Netzwerke der Organisation verwendet werden, beschränken.

- Zugriffskontrolle für ICS-Komponenten im industriellen Netzwerk des Unternehmens und an dessen Grenzen prüfen.

- Eine dedizierte Schutzlösung auf ICS-Servern, Workstations und HMIs wie Kaspersky Industrial CyberSecurity [2] verwenden. Diese Lösung umfasst die Überwachung, Analyse und Erkennung des Netzwerkverkehrs, um OT- und industrielle Infrastruktur vor zufälligen Malware-Infektionen und dedizierten industriellen Bedrohungen zu schützen.

- Sicherheitslösungen und alle Technologien auf dem aktuellsten Stand halten und sicherstellen, dass alle vom Hersteller empfohlenen Schutz-Technologien aktiviert sind.

- Mitarbeiter, Partner und Lieferanten, die Zugang zum Netzwerk haben, entsprechend schulen.

Smart Buildings als Angriffsziel

Neben Kaspersky Lab warnte unlängst auch Trend Micro (TM) im Zuge der Veröffentlichung deren neuster Forschungsergebnisse vor einem Ausufern von Cyberattacken – auf Gebäude und Wohnhäuser; denn IoT-Automatisierungsplattformen in Smart Buildings bieten Angreifern neue Möglichkeiten für physische und datenbezogene Gefährdungen.

In TMs neuster Analyse, dem „Cybersecurity Risks in Complex IoT Environments: Threats to Smart Homes, Buildings and Other Structures“-Bericht, warnt Trend Micro vor den potentiellen Folgen daraus, dass Automatisierungsplattformen zunehmend dazu genutzt werden, um mehrere Geräte zu verketten und benutzerfreundliche intelligente Anwendungen zu erstellen. Dadurch entstünden ungewollt neue und unvorhersehbare Angriffsflächen, die nur schwer zu kontrollieren sind.

„IoT-Geräte, ihre Anwendungen und die Umgebungen, in denen sie eingesetzt werden, sind alle sehr schnell komplexer geworden, doch Sicherheit ist immer noch nicht in diese Geräte integriert. Personen- und Unternehmensdaten können heute innerhalb des Arbeitsalltags viele Router, eine IoT-Steuerung, verschiedene IoT-Protokolle und mehr durchlaufen. Dies schafft ideale Voraussetzungen für Kriminelle: Warum ein starkes Unternehmen angreifen, wenn das Smart Home eines Mitarbeiters außerhalb des Unternehmensgebäudes äußerst anfällig ist?“ – Udo Schneider (Trend Micro)

TMs Forscher fanden heraus, dass das größte Problem bei Automatisierungsregeln in den zuvor beschriebenen Strukturen darin besteht, dass sie immer komplexer werden, je mehr Geräte und Funktionen hinzugefügt werden. Sie sind anfällig für Logikfehler und es wird immer schwieriger, Funktionen zu verwalten, zu verfolgen und zu debuggen – insbesondere wenn es funktionale Überschneidungen zwischen Regeln gibt.

Daraus ergäbe sich eine Vielzahl neuer Bedrohungen, die speziell für komplexe IoT-Umgebungen relevant seien – beispielsweise die über 6.200 Home-Assistant-Server, die TM über eine einfache Shodan-Suche finden konnten.

[„Shodan ist eine Computer-Suchmaschine. Sie ermöglicht Benutzern, bestimmte Arten von Computern und Diensten, die mit dem Internet verbunden sind, über eine Reihe von Filtern zu finden. Sie wird auch als Suchmaschine von Service-Bannern bezeichnet, die Metadaten der Server an den Client zurücksendet. “ – Quelle: Wikipedia]

Angreifer könnten diese Sicherheitsaufsicht nutzen, um in Smart Buildings einzudringen oder Automatisierungsregeln neu zu programmieren, hartcodierte sensible Daten einschließlich Router-Logins zu stehlen, neue Geräte hinzuzufügen, Geräte mit Malware zu infizieren oder Geräte in Botnets einzubinden.

Auch Trend Micro empfiehlt einige Maßnahmen, um die Sicherheit gegen Cyberattacken zu erhöhen. Darunter:

- Geräte-Firmware aktualisieren

- Passwortschutz aktivieren

- Standardeinstellungen ändern

- Keine Jailbreaks von Geräten oder Installationen von Anwendungen nicht verifizierter Dritter

- Verschlüsselung sowohl in Festplatten als auch in Kommunikationsplattformen aktivieren

- Regelmäßige Backups der Konfigurations- und Automatisierungsregeldateien des IoT-Automatisierungsservers erstellen

Darüber hinaus bringt auch die Wahl eines qualifizierten, renommierten Anbieters – hochwertiger Hard- und Software mehr Sicherheit mit sich, als zu einer preiswerten „China-Lösung“ zu greifen.